F-Securen väärennettyihin Ciscon verkkolaitteisiin kohdistuva tutkimustyö osoittaa, kuinka vaarallisia muokatut ja väärennetyt kopiolaitteistot voivat olla yrityksen toiminnalle. F-Securen tiimi tutki kahta Cisco Catalyst 2960-X -sarjan kytkinväärennöstä ja selvitti niiden tietoturvauhkat.

Tutkimus lähti liikkeelle, kun eräs IT alan yritys löysi väärennökset sen jälkeen, kun ohjelmistopäivitykset eivät enää toimineet. Yrityksen pyynnöstä F-Secure Consulting -yksikkö suoritti perusteellisen laiteanalyysin.

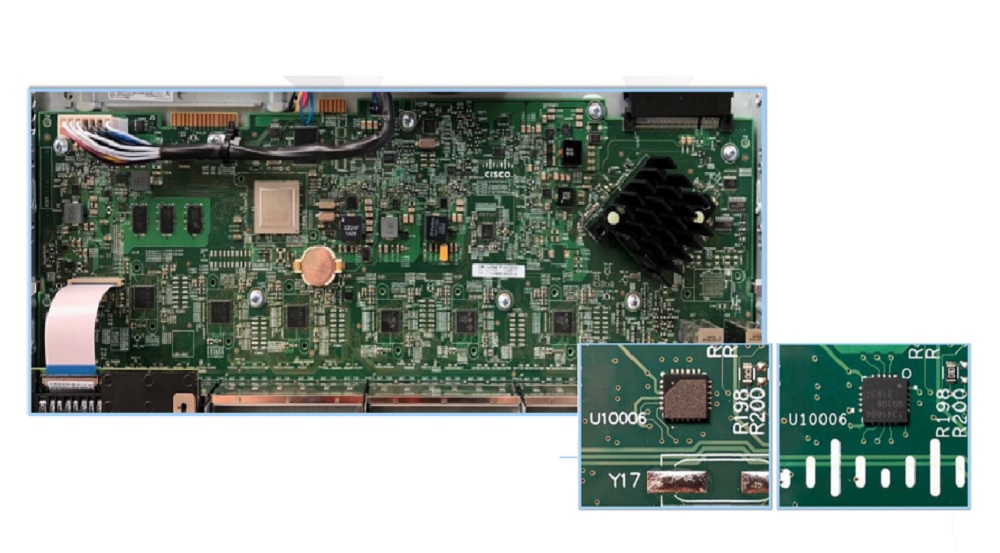

Väärennökset olivat fyysisesti ja toiminnaltaan aivan autenttisen Cisco-kytkimen kaltaisia. Yksi mahdollinen tulkinta tästä on, että väärentäjät ovat todella kyenneet investoimaan kopion tekemiseen tai sitten heillä on ollut pääsy dokumentaatioon, jonka avulla täsmällinen kopio on voitu luoda.

’’Väärennösten motiivi oli todennäköisesti vain tehdä rahaa laitteita myymällä’’, kertoo F-Securen Dmitry Janushkevich, laitteistojen tietoturvasta vastaavan tiimin johtava konsultti ja raportin pääasiallinen laatija.

F-Securen tutkijat havaitsivat, että vaikka väärennökset eivät toimineet verkkohyökkäysten takaovina, niillä voitiin huijata komponenttien todennukseen suunniteltuja tietoturvatoimintoja.

’’Olemme kuitenkin havainneet innokkaiden hyökkääjien kokeilevan samankaltaisia keinoja päästä yritysten tietoihin takaovista, ja siksi tällaisia tarkistuksia kannattaa tehdä, Janushkevich kertoo.

Tutkijoiden mukaan kannatta yrityksissä luoda selkeät prosessit, joita hankinnoissa noudatetaan ja hyödyntää vain valtuutettuja hankintakanavia.

F-Securen ohjeet organisaatioille väärennyksien välttämiseksi

- Hanki kaikki laitteet valtuutetuilta jälleenmyyjiltä

- Luo selkeät sisäiset prosessit, joita hankinnoissa noudatetaan

- Varmista, että kaikissa laitteissa on uusin saatavilla oleva ohjelmisto

- Huomioi saman tuotteen eri yksiköiden väliset fyysiset erot riippumatta siitä, kuinka hienovaraisia ne ovat

Lisää: F-Secure Labsin tutkimusraportti (LINKKI, pdf)

Kuvituskuva: Shutterstock